Trojan.Rbrute łamie hasła do routerów Wi-Fi

Wiadomości o aktywnych zagrożeniach | Hot news | All the news | Ostrzeżenia wirusowe

05.03.2014

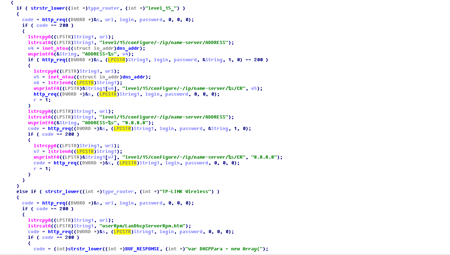

Po uruchomieniu na zainfekowanym komputerze z systemem Windows, Trojan.Rbrute nawiązuje połączenie ze zdalnym serwerem, i oczekuje na odpowiednie polecenia. W ramach jednego z nich dostaje zakres adresów IP do skanowania. Ponadto posiada funkcję wyszukiwania haseł do m.in. następujących modeli routerów Wi-Fi: D-Link, DSL-2520U, DSL-2600U, TP-Link TD- W8901G, TD-W8901G 3.0, TD- W8901GB, TD -W8951ND, TD-W8961ND, TD-8840T, TD-8840T 2.0 -W8961ND TD, TD-8816, TD-8817 2.0, TD-8817, TD-W8151N, TD-W8101G, ZTE ZXV10 W300, ZXDSL 831CII.

W rzeczywistości, Trojan posiada dwie główne funkcje:

- skanowanie sieci według określonego zakresu adresów IP;

- przeprowadzanie ataków brute-force według słownika.

Jeśli pod jednym z adresów IP uda się zidentyfikować działający router, Trojan.Rbrute otrzymuje z niego stronę www, określa model urządzenia przy użyciu taga realm=\” i informuje o tym wydarzeniu serwer zarządzający. Trojan może również otrzymać polecenie wykrycia hasła do zaatakowanego routera korzystając z posiadanego słownika – dzięki czemu zyskuje wszystkie niezbędne dane wynikowe: adres IP celu, serwer DNS do podmiany i słownik haseł. Jako loginu Trojan.Rbrute używa słów admin lub support.

Jeśli uwierzytelnianie z wybraną kombinacją nazwy użytkownika i hasła jest udane, Trojan raportuje do zdalnego serwera o zakończonym sukcesem hakowaniu, a następnie wysyła do routera polecenie zmiany adresów zarejestrowanych w ustawieniach jego serwera DNS. W rezultacie, przy próbie otworzenia okien przeglądarki na różnych stronach internetowych, użytkownik może zostać przekierowany na inne strony, utworzone przez hakerów. System ten jest obecnie wykorzystywany przez cyberprzestępców do zwiększenia liczby botnetów utworzonych przy użyciu szkodliwego oprogramowania Win32.Sector.

System stosowany przez hakerów wygląda w następujący sposób:

- Na komputer, już zainfekowany Trojanem Win32.Sector, pobierany jest za jego pomocą Trojan.Rbrute.

- Trojan.Rbrute получает с управляющего сервера задания на поиск Wi-Fi-маршрутизаторов и данные для подбора паролей к ним.

- Trojan.Rbrute Rbrute otrzymuje od serwera zarządzającego polecenia wyszukiwania routerów Wi-Fi i dane do odgadnięcia ustawionych na nich haseł.

- Po udanej próbie logowania, Trojan.Rbrute podmienia w ustawieniach routera adresy IP serwerów DNS.

- Podczas próby połączenia się z Internetem użytkownik niezarażonego komputera, używając w tym celu zainfekowanego routera zostaje przekierowany na specjalnie spreparowane przez intruzów strony.

- Z tych stron na komputer ofiary jest ładowany Trojan Win32.Sector, który go infekuje.

- Następnie Win32.Sector może ponownie ściągnąć kopię Trojan.Rbrute. Cykl się powtarza.

Sygnatura Trojan.Rbrute została dodana do bazy wirusów Dr.Web. Specjaliści z firmy Doctor Web zalecają właścicielom routerów Wi-Fi nie stosować na swoich urządzeniach ustawień domyślnych i ustawić w interfejsie administracyjnym routerów złożone hasła, które utrudnią ich złamanie metodą prostego wyszukiwania.