10 kwietnia 2015

Główne trendy marca 2015:

- masowe mailingi spamowe rozpowszechniające ransomware szyfrujące pliki

- nowe złośliwe programy dla Androida

Zagrożenie miesiąca

W marcu 2015 analitycy bezpieczeństwa Doctor Web zakończyli badania nad wielofunkcyjnym programem szpiegującym BackDoor.Yebot. Inny złośliwy program, nazwany w bazie wirusów Dr.Web jako Trojan.Siggen6.31836, zajmował się dystrybucją tego pierwszego wirusa. Przypomnijmy, że BackDoor.Yebot posiada zdolność do:

- uruchamiania na zainfekowanym komputerze serwera FTP;

- uruchamiania na zainfekowanym komputerze serwera proxy SOCKS5;

- modyfikowania protokołu RDP w celu zapewnienia zdalnego dostępu do zainfekowanego komputera;

- logowania naciśnięć klawiszy na zainfekowanym PC (keylogging);

- ustawiania kanału zwrotnego z użyciem zainfekowanego PC dla protokołów FTP, RDP i SOCKS5, jeśli sieć używa mechanizmu NAT (backconnect);

- przechwytywania danych z użyciem wzorców PCRE (Perl Compatible Regular Expressions) - biblioteki która implementuje wyrażenie regularne w języku Perl, z tego powodu Trojan przechwytuje wszystkie możliwe funkcjonalności powiązane z surfowaniem w sieci www;

- przechwytywania tokenów SCard;

- wstrzykiwania niepożądanej zawartości do stron www załadowanych do okien przeglądarki (web injection);

- przechwytywania różnych funkcji systemowych, zależnie od przyjętego pliku konfiguracyjnego;

- wchodzenia w interakcje z różnymi modułami funkcjonalnymi (wtyczkami);

- przechwytywania zrzutów z ekranu;

- wyszukiwania w zainfekowanym systemie kluczy prywatnych.

Programy szyfrujące i żądające okupu

W marcu byliśmy też świadkami intensywnej aktywności przestępców rozpowszechniających z użyciem spamu programy ransomware szyfrujące pliki. Przykładowo twórcy wirusów przeprowadzili masowe mailingi rzekomej wiadomości faksowej o tytule "Incoming Fax Report", tyle że zamiast faksu w załączonym archiwum ZIP użytkownik znajdował złośliwy plik SCR, dodany do bazy wirusów Dr.Web jako Trojan.DownLoader11.32458.

Próba otwarcia załącznika powodowała uruchomienie Trojan.DownLoader11.32458, a ten z kolei ładował i uruchamiał na docelowej maszynie ransomware szyfrujące pliki użytkownika i żądające okupu za ich rozszyfrowanie - Trojan.Encoder.514. Generalnie ilość tego typu przypadków wzrosła o 28,31% (z 1840 w lutym do 2361 w marcu).

Najpopularniejsze ransomware w marcu 2015:

- Trojan.Encoder.761

- Trojan.Encoder.858

- BAT.Encoder

- Trojan.Encoder.741

- Trojan.Encoder.567

Dr.Web Security Space 10.0 dla Windows

chroni przed programami szyfrującymi i żądającymi okupu

Ta funkcja nie jest dostępna w podstawowym Antywirusie Dr.Web dla Windows

| Ochrona zapobiegawcza: | Zapobieganie Utracie Danych: |

|---|---|

|  |

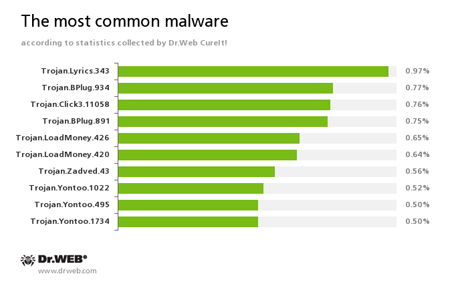

Najpopularniejsze zagrożenia zebrane ze statystyk Dr.Web CureIt!:

Trojan.Lyrics

Rodzina Trojanów wyświetlająca denerwujące reklamy i otwierająca nieprzyzwoite strony www bez udziału użytkownika.

Trojan.BPlug

Wtyczki do popularnych przeglądarek wyświetlające denerwujące reklamy podczas przeglądania stron www.

Trojan.Click

Złośliwe programy zaprojektowane do generowania ruchu na różnych stronach www poprzez przekierowywanie na nie użytkowników korzystających z Internetu.

Trojan.LoadMoney

Programy typu Downloader generowane przez serwery należące do "rodziny" LoadMoney. Te programy ładują i instalują na komputerze ofiary inne niechciane oprogramowanie.

Trojan.Zadved

Wtyczki do przeglądarek wyświetlające fałszywe wyniki wyszukiwań i wiadomości wyskakujące pochodzące z sieci społecznościowych. Poza tym potrafią też podmieniać reklamy wyświetlane na różnych stronach www.

Trojan.Yontoo

Wtyczki do popularnych przeglądarek wyświetlające reklamy podczas przeglądania przez użytkowników stron www.

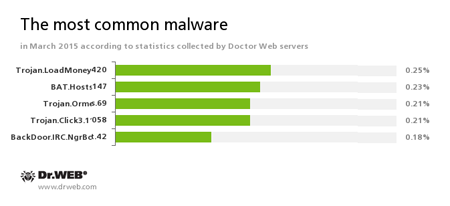

Najpopularniejsze zagrożenia zebrane z serwerów statystyk Dr.Web:

Trojan.LoadMoney

Programy typu Downloader generowane przez serwery należące do "rodziny" LoadMoney. Te programy ładują i instalują na komputerze ofiary inne niechciane oprogramowanie.

BAT.Hosts.147

Ten złośliwy skrypt modyfikuje plik hosts systemu Windows zawierający odwołania DNS (pary nazwa hosta - adres IP). Rezultatem jego działania jest to, że gdy użytkownik zechce wejść na jedną ze stron podanych w tym pliku, to zostanie automatycznie skierowany na specjalnie stworzoną, złośliwą stronę www.

Trojan.Ormes.69

Trojan reklamowy wyświetlający denerwujące reklamy w oknie przeglądarki.

Trojan.Click

Złośliwe programy zaprojektowane do generowania ruchu na różnych stronach www poprzez przekierowywanie na nie użytkowników korzystających z Internetu.

BackDoor.IRC.NgrBot.42

Dość powszechny Trojan znany analitykom od 2011 roku. Złośliwe programy z tej rodziny są zdolne do wykonywania na zainfekowanych maszynach komend wydawanych przez intruzów, poza tym do kontrolowania tych PC cyberprzestępcy używają protokołu wiadomości tekstowych IRC (Internet Relay Chat).

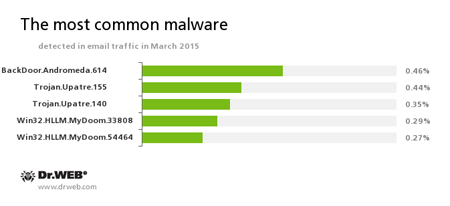

Najpopularniejsze złośliwe programy marca 2015 wykryte w poczcie elektronicznej:

BackDoor.Andromeda

Trojany typu downloader zaprojektowane w celu ładowania innych złośliwych programów ze zdalnych serwerów kontrolowanych przez cyberprzestępców i uruchamiania ich na zainfekowanych maszynach.

Trojan.Upatre

Rodzina Trojanów w ukryciu ładujących i instalujących na zainfekowanym komputerze inne złośliwe aplikacje.

Win32.HLLM.MyDoom

znana od dawna i powszechna rodzina robaków rozpowszechniających się poprzez wiadomości e-mail bez udziału użytkowników. E-maile zawierające kopię robaka są wysyłane na adresy znalezione na zainfekowanym komputerze.

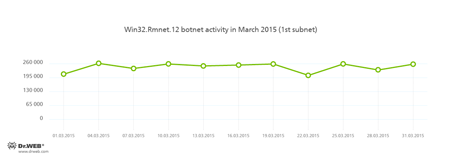

Botnety

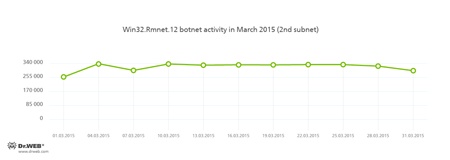

Analitycy bezpieczeństwa Doctor Web kontynuują monitorowanie botnetów stworzonych przez przestępców z użyciem wirusa infekującego pliki Win32.Rmnet.12. Średnia dzienna aktywność obu podsieci botnetu jest przedstawiona na poniższych wykresach:

Rmnet to rodzina wirusów rozpowszechniająca się bez udziału użytkownika. Mogą one osadzać zawartość w załadowanych stronach www (co teoretycznie daje cyberprzestępcom możliwość uzyskania dostępu do danych konta bankowego ofiary), jak i wykradać ciasteczka (cookies) i hasła zapisane w popularnych klientach FTP, oraz wykonywać komendy wydane przez cyberprzestępców.

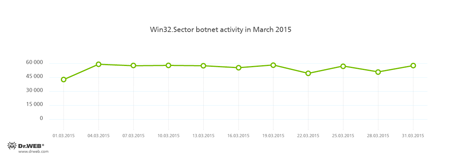

Wysoką aktywnością odznaczał się botnet złożony z maszyn zarażonych innym infektorem plików - Win32.Sector. Ten złośliwy program wykonuje w zainfekowanych systemach następujące zadania:

- pobieranie różnych plików wykonywalnych poprzez sieci P2P i uruchamianie ich na zainfekowanych maszynach.

- wstrzykiwanie swojego kodu do działających procesów.

- może uniemożliwiać działanie niektórych antywirusów i blokować dostęp do stron www ich producentów.

- infekowanie plików na dyskach lokalnych, nośnikach wymiennych (podczas procesu infekcji tworzony jest plik autorun.inf) i folderach współdzielonych.

Jego średnią dzienną aktywność w marcu 2015 obrazuje poniższy wykres:

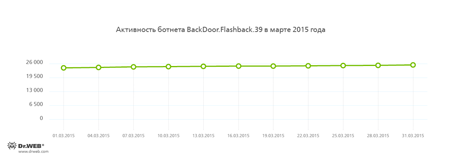

Analitycy Doctor Web nadal monitorują botnet BackDoor.Flashback.39, który również nie zakończył swojego działania. Aktywność tego botnetu w marcu 2015 została zilustrowana poniżej:

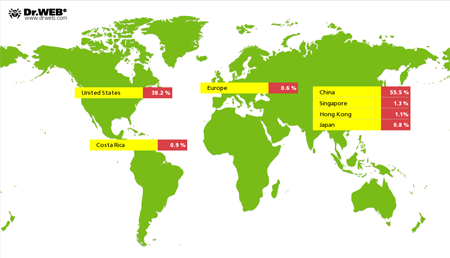

Złośliwy program Linux.BackDoor.Gates.5 kontynuował przeprowadzanie ataków DDoS na różne strony www. W marcu 2015 analitycy Doctor Web zarejestrowali 2236 adresów IP hostów które uległy tym atakom. To prawie dwa razy więcej, niż miesiąc wcześniej! Rozkład geograficzny tych ataków przedstawia poniższa mapka:

Złośliwe i niezalecane strony www

W marcu 2015 Doctor Web dodał 74108 URL-i do bazy Dr.Web zawierającej niezalecane strony www. Warto zaznaczyć, że w lutym 2015 było ich 22033, nastąpił więc wzrost o 236,35%. W ramach Dr.Web Security Space 10 i Dr.Web Enterprise Security Suite 10 dostępny jest komponent Kontroli Rodzicielskiej i, odpowiednio, Kontroli Biura, które w znaczący sposób pozwalają zapanować nad tym niepożądanym ruchem.

Złośliwe programy dla Android

Tak jak wspomnieliśmy marzec 2015 nie był spokojnym miesiącem dla użytkowników systemu Android. Główne grupy zagrożeń dla tej platformy to:

- Trojany SMS

- Ransomware

- Trojany Bankowe