10 kwietnia 2015

Główne trendy zagrożeń w marcu 2015:

- Trojany SMS

- Backdoory

- Wzrastająca liczba programów blokujących urządzenie i żądających okopu za jego odblokowanie (ransomware)

- Nowe złośliwe programy generujące nielegalne zyski

W ciągu ostatniego miesiąca baza wirusów Dr.Web zawierająca zagrożenia dla Androida zwiększyła się z 6665 do 7103 wpisów, co stanowi wzrost o 6,57%.

Mobilne zagrożenie miesiąca

W ostatnim miesiącu analitycy bezpieczeństwa Doctor Web wykryli niebezpieczny, wielofunkcyjny program Android.Titan.1 wysyłający w ukryciu wiadomości SMS, wykonujący połączenia i zbierający poufne informacje. Przypomnijmy, że jego główne cechy to:

- rozpowszechnianie malware poprzez serwisy hostingowe i wysyłanie wiadomości SMS zawierających link do pobrania programu

- po uruchomieniu się na urządzeniu wirus kasuje swoją ikonę w celu ukrycia się przed użytkownikiem

- może w sposób ukryty wykonywać połączenia telefoniczne, nawet gdy zainfekowane urządzenie znajduje się w trybie oczekiwania (stand-by), a jego ekran jest wyłączony. Ekran pozostaje nieaktywny podczas takiego połączenia, więc użytkownik nie ma szans na wykrycie tej niechcianej aktywności swojego telefonu.

- główna część programu jest zawarta w pliku biblioteki, więc spora część antywirusów może nie wykrywać tego Trojana. Nie dotyczy to Antywirusów Dr.Web dla Androida.

Trojany SMS

Trojany SMS pozostają najbardziej aktywnymi złośliwymi programami dla Androida. W marcu najczęściej wykrywane były programy Android.Bodkel. Niektóre z tych programów były rozpowszechniane poprzez rosyjskie sieci społecznościowe, gdzie przestępcy uruchomili swoje własne profile, używając za przynętę i oferując nielegalne kopie komercyjnego oprogramowania dla Androida. Przestępcy również kusili swoje potencjalne ofiary pewną liczbą fałszywych stron www, oferujących możliwość pobrania tych programów.

Gdy tylko złośliwy program został zainstalowany na urządzeniu, mógł w sposób ukryty wysyłać wiadomości Premium SMS, omijać kody CAPTCHA służące do weryfikacji użytkownika przy zapisywaniu się do płatnych usług i przeprowadzać szeroki zakres innych złośliwych zadań na podstawie otrzymywanych komend. Niektóre Trojany z tej rodziny użyte do przeprowadzenia tych ataków to:

- Android.Bodkel.123

- Android.Bodkel.162

- Android.Bodkel.166

- Android.Bodkel.167

Generalnie liczba Trojanów z rodziny Android.Bodkel zawarta w bazie wirusów Dr.Web zwiększyła się z 154 pozycji w lutym 2015 do 169 miesiąc później (wzrost o 9,74%). Liczba programów z rodziny Android.SmsSendzwiększyła się z 3264 do 3529 pozycji (wzrost o 8,12%).

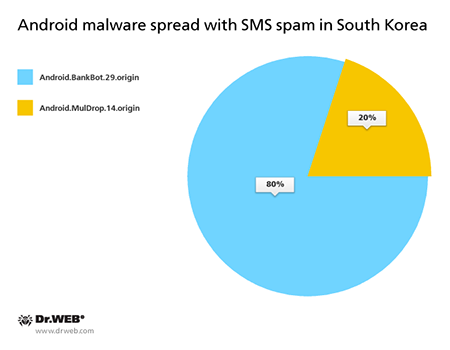

Trojany Bankowe

W ciągu ostatniego miesiąca odnotowano również incydenty wywołane przez przestępców dystrybuujących różne Trojany bankowe dla Androida. Przykładowo, te złośliwe aplikacje były znów wykorzystane do ataków na użytkowników w Korei Południowej, gdzie przestępcy powtórzyli technikę wykorzystania spamu SMS zawierającego link kierujący do pobrania malware, ale ilość marcowych kampanii spamowych zmniejszyła się w znaczący sposób w porównaniu z poprzednimi miesiącami i wyniosła mniej niż 20 incydentów. Do tych ataków twórcy wirusów użyli następujących programów:

Android.BankBot.29.origin

Trojan bankowy wykradający informacje autentykacyjne, używane przez klientów niektórych południowokoreańskich organizacji finansowych. Gdy tylko dojdzie do uruchomienia popularnej aplikacji do bankowości on-line, malware podmienia jej interfejs na "fałszywkę", która zachęca użytkowników do wprowadzenia wszystkich poufnych informacji wymaganych do kontrolowania ich kont bankowych. Ujawnione dane są przekazywane przestępcom. Dalej pod pretekstem zapisania użytkownika do usługi bankowej, następuje próba instalacji złośliwego programu Android.Banker.32.origin.

Android.MulDrop.14.origin

Ten Trojan został zaprojektowany do dystrybuowania i instalowania na urządzeniach z Androidem innego malware, włączając w to różne Trojany bankowe. Jest rozpowszechniany głównie w Korei Południowej.

Ransomware

W marcu również doszło do wykrycia nowych przypadków ransomware z rodziny Android.Locker. Te programy blokują urządzenia z Androidem i żądają okupu za ich odblokowanie. Ilość wpisów w bazie wirusów Dr.Web dotycząca tych programów zwiększyła się z 174 w lutym do 190 w marcu 2015 (wzrost o 9,2%).

Inne złośliwe aplikacje

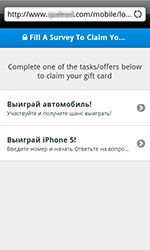

Android.Gazon.1

Ten Trojan został zaprojektowany do generowania nielegalnych dochodów intruzom, poprzez ładowanie w przeglądarkach zainfekowanych urządzeń stron www powiązanych z różnymi rodzajami sondaży. Metody jego dystrybucji i sposób działania:

- Trojan jest rozpowszechniany przez swoich twórców pod płaszczykiem kuponu zniżkowego do księgarni Amazon. Używa również procedury robaka SMS do penetrowania innych urządzeń. Wysyła wiadomości SMS do wszystkich kontaktów znalezionych w książce telefonicznej urządzenia, zapraszając odbiorców do otworzenia linku w celu otrzymania kuponu (wirusa).

- Po uruchomieniu się, Tojan ładuje do przeglądarki stronę www z sondażem. Jeśli użytkownik wypełni go, twórcy malware otrzymują wynagrodzenie.

Android.Backdoor.160.origin

Wielofunkcyjny backdoor dla Androida który potrafi wykonywać szerokie spektrum zadań. Metody jego dystrybucji i sposób działania:

- przestępcy używają do jego rozpowszechniania powiadomień push chmury Baidu Cloud.

- potrafi przechwytywać wiadomości SMS, zapisywać dźwięk z użyciem mikrofonu urządzenia, pozyskiwać dane geolokacyjne (GPS) i ładować zdjęcia użytkowników i całą informację o kontaktach z książki telefonicznej telefonu na zdalny serwer.

- potrafi wysyłać wiadomości, wykonywać połączenia i pobierać oraz kasować pliki.

- posiada wiele modyfikacji (Android.Backdoor.161.origin, Android.Backdoor.165.origin).