Przegląd malware wykrytego na urządzeniach mobilnych w sierpniu 2017 według Doctor Web

31 sierpnia 2017

W sierpniu wykryto w Google Play liczne złośliwe aplikacje dla Androida. Pośród nich znalazły się trojany przeprowadzające ataki DDoS. Inne złośliwe programy w skrycie ładowały strony www określone przez cyberprzestępców i samodzielnie naciskały na zawarte w nich banery, przynosząc zyski twórcom wirusów – swoim autorom. Kolejny trojan dla Androida wykryty w sierpniu w Google Play wyświetlał fałszywe formularze do wprowadzania danych powiązane z uruchamianymi programami i wykradał poświadczenia logowania i inne poufne informacje. Ostatni miesiąc lata odznaczył się również wykryciem w Google Play trojana typu dropper zaprojektowanego do instalowania innych złośliwych aplikacji

GŁÓWNE TRENDY SIERPNIA

- Wykrycie złośliwych programów dla Androida przeprowadzających ataki DDoS na strony www;

- Wykrycie w Google Play trojana bankowego dla Androida dystrybuowanego pod płaszczykiem niegroźnego programu;

- Zinfiltrowanie Google Play przez trojana zaprojektowanego do instalowania innych złośliwych aplikacji.

Mobilne zagrożenie miesiąca

W sierpniu wykryto w Google Play kilka nowych trojanów Android.Click. Dwa z nich zostały nazwane odpowiednio Android.Click.268 i Android.Click.274. Uruchomione na urządzeniach mobilnych w niezauważalny sposób przeprowadzały ataki DDoS (“Denial of service”) wymierzone w strony www określone przez cyberprzestępców, otwierając zwielokrotnione kopie tychże stron. Po odebraniu komendy potrafiły również wysyłać na atakowane serwery duże ilości pakietów sieciowych. W rezultacie użytkownicy smartfonów i tabletów z Androidem, którzy pobrali te programy i tym samym zainfekowali swoje urządzenia, niechcący stawali się współwinni dokonania cyberprzestępstwa.

Inny trojan, dodany do bazy Dr.Web jako Android.Click.269, w skrycie otwierał strony www określone w poleceniach wydawanych przez cyberprzestępców i naciskał na znajdujące się na nich banery. Te działania przynosiły dochody autorom tej złośliwej aplikacji. Dodatkowo Android.Click.269 wyświetlał reklamy na ekranie zainfekowanego urządzenia z Androidem – miało to miejsce tuż po odblokowaniu urządzenia.

Wszystkie wyżej wymienione trojany zostały wbudowane w oprogramowanie zaprojektowane do pobierania plików video z serwisu YouTube.

Cechy Android.Click.268 i Android.Click.274:

- Zestawianie ataków DDoS na strony www poprzez skryte ładowanie 20 kopii zasobów www określonych przez cyberprzestępców;

- Możliwość zestawiania ataków DDoS na zdalne hosty z użyciem protokołu UDP poprzez wysłanie 10 milionów pakietów na port serwera określony w poleceniu.

Cechy Android.Click.269:

- Skryte otwieranie stron www określonych w komendach wydawanych przez cyberprzestępców i automatyczne naciskanie na banery reklamowe, aby w ten sposób zapewnić dochody autorom trojana;

- Wyświetlanie reklam na ekranie zainfekowanego urządzenia z Androidem w chwili jego odblokowania.

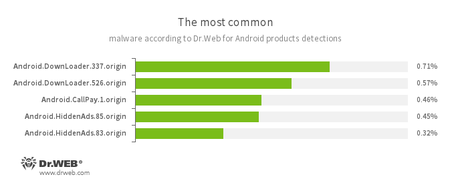

Najpopularniejsze malware na podstawie statystyk zebranych przez programy Dr.Web dla Androida

- Android.DownLoader.337.origin

- Android.DownLoader.526.origin

- Programy typu trojan zaprojektowane do pobierania innych aplikacji.

- Android.CallPay.1.origin

- Trojan zapewniający dostęp do treści dla dorosłych podczas skrytego wykonywania połączeń telefonicznych na numery premium, realizowanych w charakterze opłaty za tą “usługę”.

- Android.HiddenAds.85.origin

- Android.HiddenAds.83.origin

- Trojany zaprojektowane do wyświetlania niepożądanych reklam na urządzeniach mobilnych. Były one dystrybuowane pod płaszczykiem popularnych aplikacji przez inne złośliwe programy, które czasami w skrycie instalowały je w katalogu systemowym.

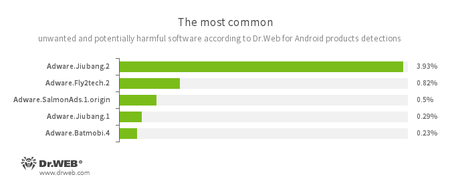

- Adware.Jiubang.2

- Adware.Fly2tech.2

- Adware.SalmonAds.1.origin

- Adware.Jiubang.1

- Adware.Batmobi.4

- Niepożądane moduły programowe wbudowywane w aplikacje dla Androida i zaprojektowane do wyświetlania denerwujących reklam na urządzeniach mobilnych.

Trojany w Google Play

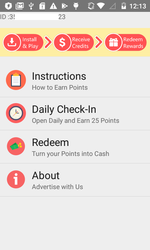

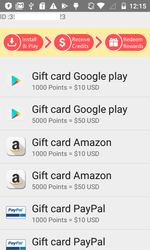

Podczas ostatniego miesiąca lata do bazy wirusów Dr.Web został dodany trojan bankowy nazwany Android.BankBot.225.origin. Był on dystrybuowany poprzez Google Play. Był ukryty w aplikacji nazwanej “Earn Real Money Gift Cards”, która gromadziła pieniężne certyfikaty podarunkowe użytkowników otrzymywane w zamian za instalowanie programów reklamowych.

Android.BankBot.225.origin śledzi uruchamianie aplikacji bankowych i innych programów i wyświetla na wierzchu ich okien fałszywe formularze do wprowadzania poufnych informacji. Dodatkowo, zarządzany przez cyberprzestępców, może pobierać na zainfekowane urządzenia inne programy, a następnie próbować je zainstalować.

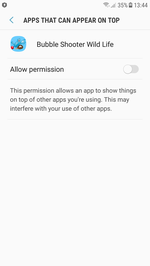

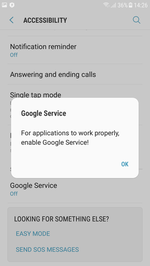

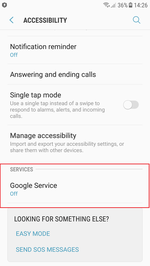

Kolejny trojan wykryty w sierpniu w Google Play został dodany do bazy wirusów Dr.Web jako Android.MulDrop.1067. Był on ukryty w grze nazwanej “Bubble Shooter Wild Life”. Za każdym razem gdy została ona uruchomiona, ten złośliwy program prosił o uprawnienia do wyświetlenia elementów interfejsu na wierzchu innych aplikacji.

Czasami, tuż po swoim uruchomieniu się, próbował uzyskać dostęp do Usługi Dostępowej wyświetlając odpowiednie powiadomienie. Jeśli posiadacz urządzenia zgodził się na udzielenie trojanowi tych uprawnień, Android.MulDrop.1067 mógł samodzielnie instalować inne aplikacje dla Androida, automatycznie naciskając na przyciski w okienkach dialogowych i potwierdzając wszystkie działania. Trojan sprawdza, czy na karcie pamięci dostępny jest plik APK. Musi on zainstalować ten plik; jednakże bieżąca wersja Android.MulDrop.1067 nie zawiera żadnych ukrytych plików i nie może pobierać ich z Internetu. Może to być oznaką tego, że ten trojan znajduje się wciąż w fazie rozwoju.

Cyberprzestępcy używają każdego możliwego sposobu dystrybucji trojanów dla Androida z wykorzystaniem Google Play. Aby zwiększyć prawdopodobieństwo infekcji urządzenia mobilnego, osadzają złośliwe programy w pełni funkcjonalnych aplikacjach i używają różnych mechanizmów do ominięcia kontroli bezpieczeństwa sklepu Google, tak aby trojany pozostały niezauważone tak długo, jak to tylko możliwe. Doctor Web zaleca użytkownikom smartfonów i tabletów z Androidem zainstalowanie produktów antywirusowych Dr.Web, aby zabezpieczyć je przed bieżącymi zagrożeniami dla Androida.

Twój Android wymaga ochrony

Użyj Dr.Web

- Pierwszy rosyjski Antywirus dla Androida

- Ponad 100 milionów pobrań tylko w Google Play

- Darmowy dla użytkowników produktów Dr.Web dla domu