3 kwietnia 2017

Początek wiosny odznaczył się intensywną aktywnością części cyberprzestępców zaangażowanych w oszustwa internetowe i dystrybucję złośliwego oprogramowania. Co więcej, w marcu wykryto trojana dla Linuxa zaprojektowanego do przeprowadzania ataków DDoS. Poza tym analitycy bezpieczeństwa Doctor Web wykryli w Google Play program z wbudowanym modułem wyświetlającym denerwujące reklamy na ekranach urządzeń z Androidem, która to aplikacja została zainstalowana przez co najmniej 50 milionów użytkowników. Dodatkowo w ciągu pierwszego miesiąca wiosny do bazy niezalecanych stron www dodano kilka adresów potencjalnie niebezpiecznych zasobów Internetu.

Główne trendy marca

- Pojawienie się nowego trojana dla Linuxa

- Wykrycie licznych fałszywych stron www

- Dystrybucja agresywnych modułów reklamowych i trojanów wymierzonych w system Android

Zagrożenie miesiąca

Malware dla Linuxa zazwyczaj ładuje inne trojany na zainfekowane urządzenie, uruchamia serwer proxy, lub przeprowadza ataki DDoS. Trojan wykryty w marcu przez analityków bezpieczeństwa Doctor Web, nazwany później jako Linux.DDoS.117, wykonuje to ostatnie zadanie.

Ten złośliwy program posiada wersje na następujące platformy sprzętowe: Intel x86, M68K, MIPS, MIPSEL, SPARC, SH4, Power PC i ARM. Uruchomiony, Linux.DDoS.117 oczekuje na połączenie z Internetem i gdy zostanie ono zestawione, wysyła do agresorów informacje o zainfekowanym urządzeniu. Trojan może otrzymywać polecenia i wykonywać je z użyciem interpretera poleceń (powłoki) SH. Z pomocą specjalnych komend cyberprzestępcy wysyłają do trojana nazwę atakowanego hosta i dane o czasie trwania ataku DDoS. Bardziej szczegółowe informacje o Linux.DDoS.117 można znaleźć w specyfikacji technicznej tego złośliwego programu.

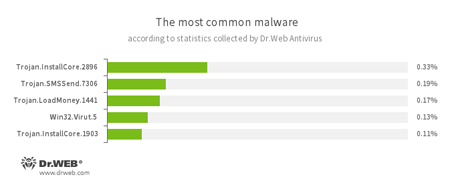

Najpopularniejsze zagrożenia na podstawie statystyk zebranych przez Antywirusy Dr.Web

- Trojan.InstallCore

Rodzina programów instalujących niepożądane i złośliwe aplikacje. - Trojan.SMSSend.7306

Reprezentant rodziny złośliwych programów przyjmujących zazwyczaj formę archiwum z osadzonym instalatorem. Malware zachęca użytkownika do wysłania wiadomości na krótki numer usługi premium w celu rozpoczęcia instalacji i, tym samym, uzyskania dostępu do zawartości archiwum, lub do wybrania numeru telefonu i wprowadzenia kodu otrzymanego w wiadomości przychodzącej, potwierdzającej akceptację reguł świadczenia płatnej subskrypcji. Główną “specjalizacją” trojanów SMSSend jest wymuszanie okupu. - Trojan.LoadMoney

Rodzina trojanów typu downloader generowana przez serwery przynależne do programu partnerskiego LoadMoney. Te aplikacje pobierają i instalują na komputerze ofiary różne niechciane programy. - Win32.Virut.5

Złożony wirus polimorficzny infekujący pliki wykonywalne i zawierający funkcje pozwalające na zdalne sterowanie i kontrolę zainfekowanych komputerów.

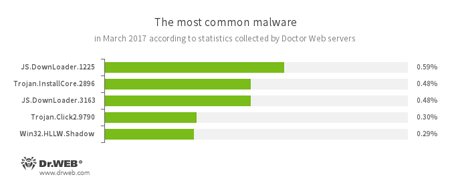

Najpopularniejsze zagrożenia na podstawie danych z serwerów statystyk Dr.Web

- JS.DownLoader

Rodzina złośliwych skryptów JavaScripts. Pobierają i instalują złośliwe oprogramowanie. - Trojan.InstallCore

Rodzina trojanów instalujących niepożądane i złośliwe aplikacje. - Trojan.Click2.9790

Trojan z rodziny złośliwych programów zaprojektowanych do generowania ruchu na różnych stronach www. Te trojany przekierowują żądania użytkowników na stosowne strony www poprzez przejęcie kontroli nad przeglądarką. - Win32.HLLW.Shadow

Robak replikujący się poprzez wymienne nośniki danych i dyski sieciowe. Dodatkowo może być rozpowszechniany poprzez sieć z użyciem standardowego protokołu SMB. Potrafi pobierać i uruchamiać pliki wykonywalne dostępne na serwerze kontrolno-zarządzającym.

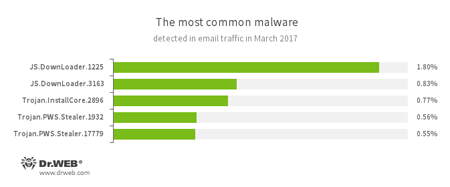

Statystyki dotyczące złośliwych programów wykrytych w ruchu poczty elektronicznej

- JS.DownLoader

Rodzina złośliwych skryptów JavaScripts. Pobierają i instalują złośliwe oprogramowanie. - Trojan.InstallCore

Rodzina trojanów instalujących niepożądane i złośliwe aplikacje. - Trojan.PWS.Stealer

Rodzina trojanów zaprojektowanych do wykradania haseł i innych poufnych informacji zapisanych na zainfekowanym komputerze.

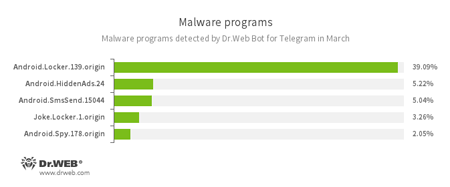

Najpopularniejsze zagrożenia na podstawie danych od Bota Dr.Web dla aplikacji Telegram

- Android.Locker.139.origin

Trojan ransomware dla Androida. Jego różne modyfikacje potrafią blokować urządzenie wyświetlając ostrzeżenie o pewnym naruszeniu prawa. Aby odblokować urządzenie, użytkownik musi zapłacić okup. - Android.HiddenAds.24

Trojan zaprojektowany do wyświetlania niepożądanych reklam na urządzeniach mobilnych. - Android.SmsSend.15044

Jeden z trojanów należących do rodziny złośliwych programów zaprojektowanych do wysyłania wiadomości SMS na numery premium i subskrybowania w imieniu użytkowników płatnych usług i usług oferujących płatne treści. - Joke.Locker.1.origin

Program-żart dla Androida blokujący ekran domowy urządzenia i wyświetlający ekran błędu BSOD (Blue Screen of Death – “niebieski ekran”) Microsoft Windows. - Android.Spy.178.origin

Trojan dla Windows wykradający poufne informacje, włączając hasła użytkownika.

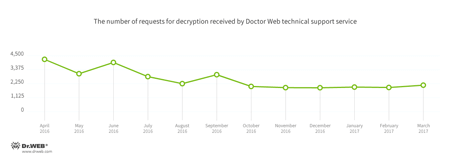

Ransomware szyfrujące pliki

W marcu do wsparcia technicznego Doctor Web najczęściej docierały zgłoszenia pochodzące od ofiar następujących modyfikacji ransomware szyfrującego pliki:

- Trojan.Encoder.858 — 26.71% zgłoszeń;

- Trojan.Encoder.3953 — 5.89% zgłoszeń;

- Trojan.Encoder.10144 — 2.83% zgłoszeń;

- Trojan.Encoder.761 — 2.60% zgłoszeń;

- Trojan.Encoder.567 — 2.09% zgłoszeń.

Na początku marca użytkownik forum bleepingcomputer.com opublikował link do listy kluczy prywatnych używanych przez trojana ransomware Dharma. Zgodnie z klasyfikacją Doctor Web jest to wirus Trojan.Encoder.3953. Jest to już drugi przypadek wycieku kluczy prywatnych należących do tego programu szyfrującego. Pliki zaszyfrowane przez tego trojana są uzupełniane przyrostkiem zawierającym adres e-mail cyberprzestępców i jednym z następujących rozszerzeń: .xtbl, .CrySiS, .crypted, .crypt lub .lock. Dzięki temu wyciekowi kluczy analitycy bezpieczeństwa Doctor Web już 2-go marca byli zdolni do opracowania metody deszyfracji plików zaszyfrowanych przez Trojan.Encoder.3953.

Również w marcu specjaliści Doctor Web stworzyli algorytm odszyfrowywania danych zaszyfrowanych przez wirusa Trojan.Encoder.10465. Ten złośliwy program został napisany w języku Delphi i dodaje rozszerzenie .crptxxx do zainfekowanych przez siebie plików. Aby uzyskać więcej informacji o tym programie szyfrującym i o zaleceniach postępowania dla jego ofiar, zajrzyj do tego artykułu.

Dr.Web Security Space 11.0 dla Windows

chroni przed ransomware szyfrującym pliki

Ta funkcjonalność nie jest dostępna w Antywirusie Dr.Web dla Windows.

| Zapobieganie Utracie Danych | |

|---|---|

|  |

W marcu 2017 Doctor Web dodał 223173 adresy URL do bazy Dr.Web z niezalecanymi stronami www.

| luty 2017 | marzec 2017 | Dynamika |

|---|---|---|

| + 134,063 | + 223,173 | + 66.46% |

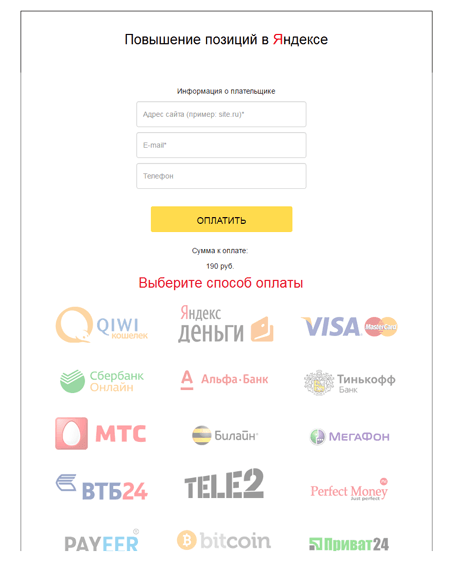

W marcu analitycy bezpieczeństwa Doctor Web wykryli ponad 500 fałszywych stron www wymierzonych w posiadaczy i administratorów zasobów Internetu. Wielu z nich otrzymało email rzekomo wysłany przez serwis Yandex, zawierający ofertę poprawy pozycji ich strony www w wynikach wyszukiwania informacji w Internecie. Zawierał on link do strony zawierającej formularz płatności za oferowaną usługę.

Ta oferta była zwykłym oszustwem: po dokonaniu wpłaty ofiary nie otrzymywały obiecanych im korzyści. Cyberprzestępcy stworzyli ponad 500 takich stron i dystrybuowali je z użyciem kilku serwisów hostingowych.

Złośliwe i niepożądane programy dla urządzeń mobilnych

W marcu specjaliści Doctor Web wykryli w Google Play nowy moduł reklamowy nazwany Adware.Cootek.1.origin. Był on wbudowany w program o nazwie TouchPal, będący klawiaturą ekranową. Po zainstalowaniu tej aplikacji Adware.Cootek.1.origin wyświetlał kilka rodzajów denerwujących reklam; na przykład tworzył nieusuwalne widżety i osadzał banery na ekranie blokady. Dodatkowo wyświetlał reklamy na urządzeniach mobilnych tuż po tym, jak zostały odblokowane.

Najbardziej godne uwagi wydarzenia marca powiązane z malware dla urządzeń mobilnych:

- Wykrycie w Google Play aplikacji z wbudowanym agresywnym modułem reklamowym.

Dowiedz się więcej o złośliwych i niepożądanych programach dla urządzeń mobilnych z naszego specjalnego przeglądu.

Dowiedz się więcej razem z Dr.Web

Statystyki wirusów Opisy wirusów Comiesięczne przeglądy wirusów