Przegląd złośliwych programów dla urządzeń mobilnych według Doctor Web – luty 2016

29 lutego 2016

GŁÓWNE TRENDY LUTEGO

- Nowe wielokomponentowe trojany zdolne do wstrzykiwania swojego kodu w procesy systemowe i do wykonywania szerokiego spektrum złośliwych funkcji

- Nowe przypadki urządzeń mobilnych zainfekowanych trojanami bankowymi

Zagrożenie miesiąca – urządzenia mobilne

W lutym specjaliści Doctor Web przebadali grupę powiązanych ze sobą trojanów należących do rodziny Android.Loki, których celem było wykonywanie szerokiego spektrum złośliwych funkcji. Jeden z nich został dodany do bazy wirusów Dr.Web pod nazwą Android.Loki.3. Ten trojan wbudowuje w proces systemowy Androida bibliotekę liblokih.so, nazwaną Android.Loki.6. W rezultacie inne komponenty z tej grupy są zdolne do działania z użyciem uprawnień systemowych. Trojany z tej rodziny są głównie projektowane do:

- Pobierania i usuwania aplikacji.

- Włączania i wyłączania aplikacji i ich komponentów.

- Wymuszania kończenia pracy procesów.

- Wyświetlania powiadomień.

- Rejestrowania dowolnej aplikacji jako aplikacji Usługi Ułatwienia Dostępu.

- Aktualizowania swoich komponentów i pobierania wtyczek z serwera.

- Pozyskiwania informacji na temat zainfekowanego urządzenia.

Również są zdolne do wysyłania na serwer kontrolno-zarządzający następujących danych:

- Listy zainstalowanych aplikacji

- Historii przeglądarki

- Listy kontaktów

- Historii połączeń

- Bieżącego położenia geograficznego

Aby uzyskać więcej informacji na ten temat, zajrzyj do wiadomości.

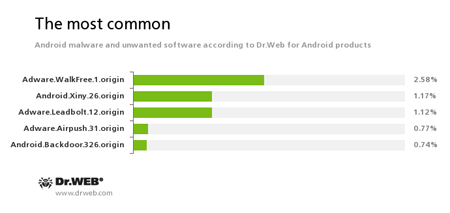

Najpopularniejsze zagrożenia według statystyk zebranych przez programy Dr.Web dla Androida

- Adware.WalkFree.1.origin

Niepożądany moduł programowy wbudowany w aplikacje dla Androida i odpowiedzialny za wyświetlanie reklam na urządzeniach mobilnych. - Android.Xiny.26.origin

Trojan zaprojektowany do pobierania i instalowania aplikacji i do wyświetlania reklam. - Adware.Leadbolt.12.origin

Niepożądany moduł programowy wbudowany w aplikacje dla Androida i odpowiedzialny za wyświetlanie reklam na urządzeniach mobilnych. - Adware.Airpush.31.origin

Niepożądany moduł programowy wbudowany w aplikacje dla Androida i odpowiedzialny za wyświetlanie reklam na urządzeniach mobilnych. - Android.Backdoor.326.origin

Trojan wykonujący różne złośliwe funkcje na podstawie komend odebranych od cyberprzestępców.

Trojany bankowe

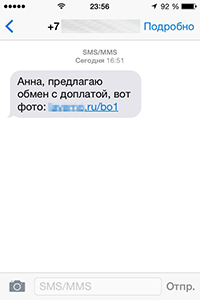

Twórcy wirusów kontynuują dystrybuowanie różnych trojanów bankowych dla urządzeń z Androidem. W szczególności, wciąż próbują oszukiwać użytkowników popularnych stron www z ogłoszeniami, wysyłając fałszywe wiadomości SMS. Po odebraniu takiej wiadomości tekstowej, potencjalne ofiary, które wcześniej opublikowały swoje oferty w sieci Web, są kuszone możliwością dokonania zamiany. Co więcej, taka wiadomość zawiera w sobie link, który rzekomo prowadzi do fotografii oferowanego na zamianę produktu. Jeśli użytkownik stuknie na taki link, zostanie przekierowany na fałszywą stronę www, będącą w rzeczywistości źródłem infekcji. Spośród trojanów dystrybuowanych w ten sposób można wymienić na przykład Android.BankBot.97.origin.

|

|

Ostatni miesiąc pokazał, że atakujący nie zamierzają zaprzestać tworzenia nowych złośliwych programów dla urządzeń mobilnych z Androidem. Dlatego specjaliści Doctor Web będą nadal wnikliwie przyglądać się “światkowi” malware dla Androida i na czas informować użytkowników o nowych zagrożeniach.