Przegląd mobilnego malware według Doctor Web – kwiecień 2017

28 kwietnia 2017

W kwietniu wykryto trojana dla Androida zaprojektowanego do wykorzystania w ramach cyber-szpiegostwa. W Google Play wykryto również kilka nowych trojanów bankowych, stworzonych do wykradania poufnych informacji i funduszy z kont. Jeden z trojanów został osadzony w programach do oglądania plików wideo w Internecie; inny był programem realizującym funkcję latarki.

Główne trendy kwietnia

- Wykrycie trojana szpiegującego dla Androida

- Wstrzyknięcie trojanów bankowych w Google Play

Mobilne zagrożenie miesiąca

W kwietniu wykryto trojana dla Androida zaprojektowanego do wykorzystania w ramach cyber-szpiegostwa. Wykryty wirus, dodany do bazy pod nazwą Android.Chrysaor.1.origin, był używany przez cyberprzestępców do szpiegowania użytkowników. Ten złośliwy program wykrada korespondencję z licznych komunikatorów online, takich jak Skype, Viber, WhatsApp i innych; wykrada też historię przeglądarki www, wiadomości SMS i inne poufne dane. Co więcej, śledzi on działanie modułu (programu) klawiatury w urządzeniach mobilnych i przechwytuje całość wprowadzanych informacji, robi zrzuty ekranu i podsłuchuje otoczenie potajemnie odbierając telefony wykonywane przez cyberprzestępców.

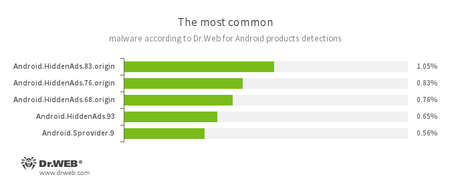

Najpopularniejsze zagrożenia na podstawie statystyk zebranych przez Dr.Web dla Androida

-

- Android.HiddenAds.83.origin

- Android.HiddenAds.76.origin

- Android.HiddenAds.68.origin

- Android.HiddenAds.93

- Trojany zaprojektowane do wyświetlania niepożądanych reklam na urządzeniach mobilnych. Są dystrybuowane pod płaszczykiem popularnych aplikacji przez inne złośliwe programy, które, w niektórych przypadkach, w skrycie instalują je w katalogu systemowym.

- Android.Sprovider.9

- Trojan dla Androida zaprojektowany do wyświetlania reklam na pasku statusowym i do pobierania oraz instalowania innych, w tym złośliwych, aplikacji.

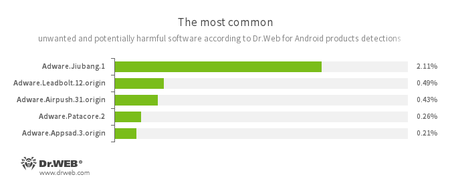

-

- Adware.Jiubang.1

- Adware.Leadbolt.12.origin

- Adware.Airpush.31.origin

- Adware.Patacore.2

- Adware.Appsad.3.origin

- Niepożądane moduły programowe wbudowywane w aplikacje dla Androida i zaprojektowane do wyświetlania denerwujących reklam na urządzeniach mobilnych.

Trojany bankowe

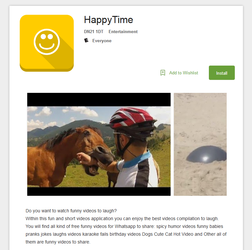

W kwietniu wykryto w Google Play kilka nowych trojanów bankowych dla Androida. Jeden z nich został dodany do bazy wirusów Dr.Web jako Android.BankBot.179.origin. Był on ukryty w aplikacjach Funny Videos 2017 i HappyTime, które służyły do wyświetlania śmiesznych filmików. Ten trojan to zmodyfikowana wersja innego trojana bankowego dla Androida, opisanego przez Doctor Web w tym artykule Opiera się on na kodzie źródłowym opublikowanym przez cyberprzestępców, swobodnie dostępnym w Internecie.

Android.BankBot.179.origin otrzymuje z serwera kontrolno-zarządzającego plik konfiguracyjny z listą aplikacji bankowych i innego oprogramowania, którego działanie ma i może śledzić. Gdy któryś z wymienionych programów zostanie uruchomiony, trojan wyświetli fałszywe okno autoryzacyjne do wpisania loginu i hasła. Jeśli użytkownik uruchomi Google Play, Android.BankBot.179.origin wyświetli fałszywy formularz płatności w ramach tej usługi i zażąda podania szczegółów karty bankowej. Dodatkowo ten trojan śledzi przychodzące wiadomości SMS i przechwytuje przychodzące kody potwierdzające.

Cechy Android.BankBot.179.origin:

- Stworzony na podstawie kodu źródłowego trojana bankowego opublikowanego online przez cyberprzestępców;

- Dystrybuowany poprzez Google Play;

- Wbudowany w pełni funkcjonalny odtwarzacz wideo;

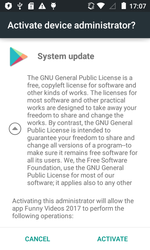

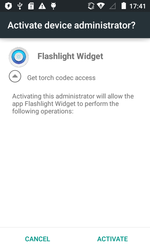

- Żąda uprawnień administratora aby znacząco utrudnić swoje usunięcie z systemu;

- Potrafi atakować setki programów bankowych i inne popularne oprogramowanie — w tym celu cyberprzestępcy muszą tylko zaktualizować plik konfiguracyjny.

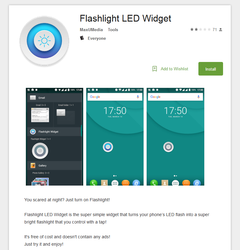

Inny trojan bankowy dla Androida wykryty w kwietniu został nazwany Android.BankBot.180.origin. Został on wbudowany w aplikację latarki Flashlight LED Widget. Po uruchomieniu trojan usuwa swoją ikonę z ekranu domowego i żąda uprawnień administratora urządzenia mobilnego. Po tej operacji działanie latarki jest kontrolowane poprzez widżet złośliwego programu.

Android.BankBot.180.origin śledzi uruchamianie programów bankowych i wyświetla na wierzchu ich ekranów fałszywe okno do wprowadzenia loginu i hasła. Podobnie jak Android.BankBot.179.origin, ta złośliwa aplikacja próbuje wykraść użytkownikowi szczegóły karty bankowej wyświetlając fałszywy formularz tuż po uruchomieniu Google Play.

Trojany bankowe dla Androida są jednymi z najbardziej niebezpiecznych złośliwych programów, ponieważ pomagają cyberprzestępcom wykradać pieniądze z kont użytkowników. Jeszcze większe zagrożenie wynika ze strony trojanów bankowych dystrybuowanych przez Google Play. Ten katalog aplikacji jest uważany za najbardziej zaufane i pewne źródło oprogramowania dla urządzeń mobilnych z Androidem, więc posiadacze smartfonów i tabletów są mniej ostrożni podczas pobierania aplikacji z tego serwisu. Aby zabezpieczyć swoje urządzenie mobilne przed trojanami bankowymi i innymi złośliwymi programami, zalecamy zainstalowanie Antywirusa Dr.Web dla Androida.