Nowa wersja trojana bankowego Gozi potrafi tworzyć botnet P2P

Wiadomości o aktywnych zagrożeniach | Hot news | All the news | Ostrzeżenia wirusowe

8 kwietnia 2016

Ten złośliwy program, działający na 32 i 64-bitowych wersjach Windows, jest zdolny do przeprowadzania szerokiego spektrum złośliwych aktywności. Tym samym, potrafi on wykradać informacje wprowadzane przez użytkownika do formularzy na stronach www, wstrzykiwać obcy kod w strony www i przechwytywać naciśnięcia klawiszy (keylogging). Dodatkowo trojan został zaprojektowany do uzyskiwania zdanego dostępu do maszyny użytkownika z wykorzystaniem mechanizmów Virtual Network Computing (VNC). Co więcej, po otrzymaniu komendy, trojan potrafi uruchomić serwer proxy SOCKS, oraz pobrać i zainstalować różne wtyczki.

Tak jak wiele innych obecnych złośliwych programów, Trojan.Gozi wykorzystuje algorytm generowania domen (Domain Generation Algorithm - DGA) do określenia adresów swoich serwerów C&C. Pobiera on plik tekstowy z serwera NASA, używa go w charakterze słownika i w osobnej operacji modyfikuje go, biorąc pod uwagę bieżącą datę i na podstawie uzyskanych w ten sposób danych generuje nazwy domenowe swoich serwerów zarządzających. Co każde 15 dni trojan łączy się z nowym serwerem C&C. Wszystkie informacje wysyłane i odbieranie przez malware są szyfrowane.

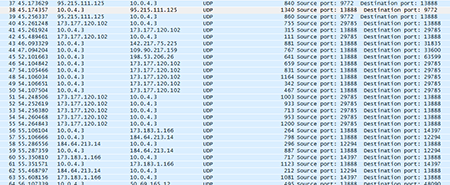

Jednakże opisywana wersja Trojan.Gozi posiada nową funkcjonalność: potrafi generować botnety P2P, co pozwala trojanowi na przesłanie zaszyfrowanych informacji bezpośrednio do zainfekowanych maszyn.

Wszystkie wyżej wymienione funkcje, szczególnie zdolność trojana do wstrzykiwania kodu w strony www, są używane do wykradania różnych poufnych danych z komputera użytkownika, włączając parametry logowania do systemów bankowości online. Antywirusy Dr.Web z powodzeniem wykrywają i usuwają wirusa Trojan.Gozi i tym samym ten złośliwy program nie stanowi zagrożenia dla naszych użytkowników.