27 listopada 2015

Android.Spy.510 jest dystrybuowany przez cyberprzestępców jako zmodyfikowana i początkowo niegroźna aplikacja do odtwarzania mediów - AnonyPlayer. Jej wersja z trojanem posiada wszystkie legalne funkcje i jest w pełni funkcjonalna – tym samym ofiara nie będzie podejrzewać wystąpienia potencjalnego zagrożenia.

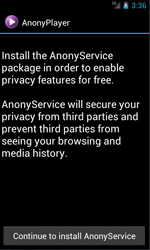

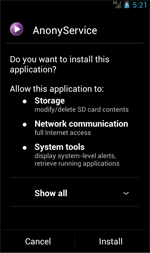

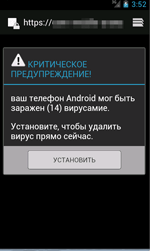

Zainstalowany i uruchomiony Android.Spy.510 pozyskuje i wysyła na serwer kontrolno-zarządzający (serwer C&C) poufne dane, zawierające następujace informacje: login i hasło do konta użytkownika w Google Play, model urządzenia mobilnego, wersję SDK systemu operacyjnego i dostępność na urządzeniu odblokowanego konta root’a. Następnie trojan próbuje zainstalować dodatkowy, ukryty pakiet programów z wymaganymi złośliwymi funkcjonalnościami. W tym celu Android.Spy.510 wyświetla specjalną wiadomość tekstową oferującą ofierze instalację aplikacji AnonyService, która ma zapewniać zachowanie anonimowości użytkownika i ochronę jego poufnych informacji przed jakąkolwiek stroną trzecią. Jednak ta aplikacja jest, w rzeczywistości, modułem reklamowym dodanym do bazy wirusów Dr.Web pod nazwą Adware.AnonyPlayer.1.origin.

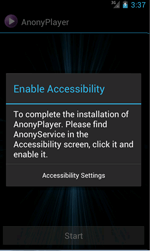

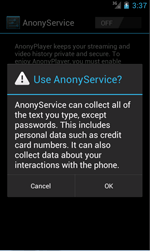

Po zainstalowaniu się Adware.AnonyPlayer.1.origin natychmiast zachęca ofiarę do zezwolenia mu na użycie Usługi Dostępowej (Accessibility Service). Następnie przechodzi w tryb czuwania i uruchamia swoją złośliwą aktywność tylko w niektórych dniach. Z tego powodu możliwość wykrycia źródła infekcji na zaatakowanym urządzeniu przez jego użytkownika jest naprawdę niska.

Gdy upłynie określony okres czasu, Adware.AnonyPlayer.1.origin rozpoczyna monitorowanie wszystkich zdarzeń systemowych i czeka na ofiarę aby uruchomił parę programów. Jeśli do tego dojdzie, moduł natychmiast wyświetli reklamę. Najpierw Adware.AnonyPlayer.1.origin sprawdza czy odpowiedni program znajduje się na białej liście zawierającej aplikacje bez funkcjonalności reklamowych:

- org.adw.launcher

- com.android.launcher

- com.android.systemui

- com.android.settings

- com.android.dialer

- com.huawei.android.launcher

- com.google.android.gm

- com.android.deskclock

- com.android.calendar

- com.android.contacts

- com.sec.android.app.camera

- com.lge.settings.easy

- com.android.providers.downloads.ui

- com.android.calculator2

- com.android.mms

- com.android.phone

- android

- com.lge.clock

- com.sec.android.app.launcher

- com.android.gallery

- com.android.camera

- com.google.android.apps.maps

- com.lge.launcher2

- com.apusapps.launcher

- com.lge.splitwindow

- com.sonyericsson.home

- com.android.incallui

- com.google.android.inputmethod.latin

- com.whatsapp

- com.android.packageinstaller

Jeśli dany program znajduje się na liście, Adware.AnonyPlayer.1.origin nie uruchomi się aż do chwili wyświetlenia reklam po uruchomieniu “czystego” programu, co może ostrzec użytkownika i prowadzić do wykrycia ich prawdziwego źródła.

Jeśli uruchamiana aplikacja nie znajduje się na liście, Adware.AnonyPlayer.1.origin tworzy specjalną wiadomość z użyciem WebView, wyświetlaną na wierzchu uruchomionych programów i zawierającą reklamę określoną przez serwer C&C. W rezultacie właściciel zainfekowanego urządzenia może pomyśleć, że to właśnie uruchomiona aplikacja jest odpowiedzialna za denerwujące powiadomienia. Co więcej, aby oddalić podejrzenia od złośliwego odtwarzacza mediów, Adware.AnonyPlayer.1.origin, jak i Android.Spy.510, są uruchamiane bez reklamowej zawartości.

Analitycy bezpieczeństwa Doctor Web usilnie rekomendują właścicielom urządzeń z Androidem pobieranie aplikacji tylko z pewnych źródeł. Oprócz tego użytkownicy powinni przykładać wzmożoną uwagę do programów, które żądają zezwolenia im na użycie Usługi Dostępowej. Gdy złośliwa aplikacja uzyska te uprawnienia, może wchodzić w interakcje z interfejsem graficznym (na przykład, symulować działania użytkownika w okienkach dialogowych) a nawet przechwytywać informacje wprowadzane przez ofiarę, działając jako keylogger. W rezultacie program będzie mógł wykradać takie poufne dane jak wiadomości tekstowe, zapytania do wyszukiwarek, a nawet hasła.

Sygnatury Android.Spy.510 i Adware.AnonyPlayer.1.origin zostały dodane do bazy wirusów Dr.Web, dlatego te złośliwe programy nie stanowią zagrożenia dla naszych użytkowników.

![[VK]](http://st.drweb.com/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.com/static/new-www/social/no_radius/facebook.png)

Tell us what you think

To ask Doctor Web’s site administration about a news item, enter @admin at the beginning of your comment. If your question is for the author of one of the comments, put @ before their names.

Other comments