7 grudnia 2017

Linux.ProxyM to złośliwy program dla Linuxa który uruchamia na zainfekowanym urządzeniu serwer proxy SOCKS. Cyberprzestępcy mogą używać go do anonimowego przeprowadzania destrukcyjnych działań. Znane implementacje tego trojana istnieją dla urządzeń posiadających następujące architektury: x86, MIPS, MIPSEL, PowerPC, ARM, Superh, Motorola 68000 i SPARC. Oznacza tom że Linux.ProxyM potrafi zainfekować praktycznie każde urządzenie z systemem Linux, włączając routery, tunery telewizyjne i inny, podobny sprzęt.

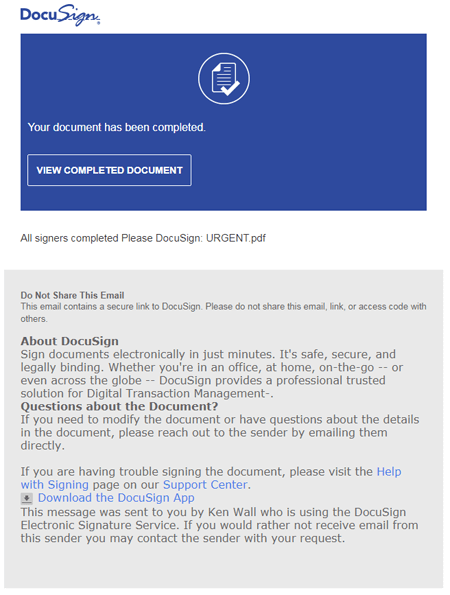

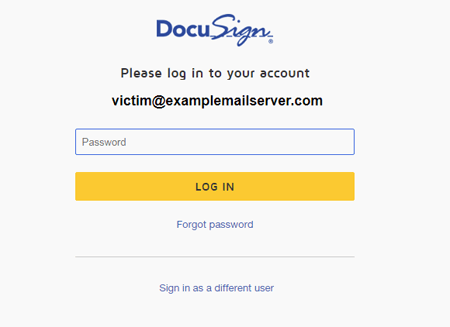

We wrześniu analitycy bezpieczeństwa Doctor Web dowiedzieli się o wykorzystaniu przez cyberprzestępców wirusa Linux.ProxyM do wysyłania ponad 400 wiadomości typu spam dziennie z każdego zainfekowanego urządzenia. Te e-maile reklamowały zasoby zawierające treści tylko dla dorosłych i podejrzane usługi finansowe. Wkrótce cyberprzestępcy rozpoczęli używanie urządzeń “Internetu rzeczy” do dystrybucji wiadomości phishingowych. E-maile były prawdopodobnie wysyłane w imieniu DocuSign—usługi pozwalającej użytkownikom na pobieranie, przeglądanie, podpisywanie i śledzenie statusu dokumentów elektronicznych.

Jeśli użytkownik kliknął na link umieszczony w e-mailu, mógł zostać przeniesiony na fałszywą stronę www DocuSign zawierającą formularz autoryzacyjny. Po wprowadzeniu hasła, ofiara mogła być przekierowana na prawdziwą stronę autoryzacyjną DocuSign, a zawartość z formularza phishingowego była wysyłana do cyberprzestępców.

W grudniu cyberprzestępcy wykryli kolejne zastosowanie dla urządzeń zainfekowanych przez Linux.ProxyM: użyli serwera proxy uruchomionego przez trojana do zapewnienia sobie anonimowości i przeprowadzili liczne próby hakowania stron www. Cyberprzestępcy używali różnych metod hakowania. Były to wstrzykiwania SQL (wstrzyknięcie złośliwego kodu SQL w zapytanie do bazy danych strony www), XSS (Cross-Site Scripting)—metoda ataku polegająca na dodaniu złośliwego skryptu do strony www, który jest następnie wykonywany na komputerze, na którym otworzono tą stronę www i Local File Inclusion (LFI). Ten rodzaj ataku pozwala agresorom na zdalne odczytywanie plików na zaatakowanym serwerze z użyciem specjalnie utworzonych poleceń. Pośród zaatakowanych stron www znalazły się serwery gier, fora i zasoby dotyczące innej tematyki, włączając rosyjskie strony www.

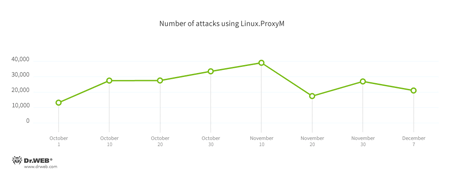

Analitycy bezpieczeństwa Doctor Web kontynuują monitorowanie aktywności botnetu wirusa Linux.ProxyM. Poniższy diagram prezentuje liczbę zarejestrowanych ataków tego trojana.

Jakkolwiek Linux.ProxyM posiada tylko jedną funkcję—serwer proxy—cyberprzestępcy kontynuują poszukiwania nowych możliwości użycia go do nielegalnych działań i wykazują rosnące zainteresowanie “Internetem rzeczy”.

![[VK]](http://st.drweb.com/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.com/static/new-www/social/no_radius/facebook.png)

Tell us what you think

To ask Doctor Web’s site administration about a news item, enter @admin at the beginning of your comment. If your question is for the author of one of the comments, put @ before their names.

Other comments