13 lutego 2017

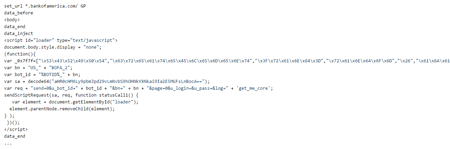

Ten złośliwy program oparty na kodzie źródłowym innego trojana bankowego — Zeusa (Trojan.PWS.Panda), został nazwany jako Trojan.PWS.Sphinx.2. Jego głównym celem jest dokonywanie wstrzyknięć kodu w strony www. Trojan wstrzykuje samodzielną zawartość we wszystkie strony www przeglądane przez użytkownika — są to na przykład fałszywe formularze do wprowadzania informacji o loginie i haśle, które to dane są następnie przesyłane do cyberprzestępców. Użytkownicy przeważnie nie zauważają zamiany, ponieważ URL zasobu i jego układ wyglądają tak samo, a fałszywy formularz lub tekst jest dodawany do strony już na zainfekowanym komputerze. Te trojany bankowe potrafią atakować klientów wielu organizacji kredytowych, ponieważ uzyskują informacje potrzebne do wstrzyknięć kodu bezpośrednio z serwera kontrolno-zarządzającego (C&C). Jeśli użytkownik loguje się na stronę, której adres został już dodany do konfiguracji trojana, Trojan.PWS.Sphinx.2 wstrzykuje w nią kontent przygotowany przez cyberprzestępców. Poniższy obrazek przedstawia próbkę kodu wstrzykniętego w stronę bankofamerica.com przez wirusa Trojan.PWS.Sphinx.2.

Uruchomiony, Trojan.PWS.Sphinx.2 wstrzykuje siebie w działający proces Eksploratora Windows (explorer.exe) i odszyfrowuje kod programu ładującego i zawartość pliku konfiguracyjnego, w którym ukrywa się adres serwera C&C i klucz szyfrujący. Trojan.PWS.Sphinx.2 posiada architekturę modułową: wymaga dodatkowych wtyczek pobieranych z serwera cyberprzestępców. Dwa z tych modułów są zaprojektowane do przeprowadzania wstrzyknięć kodu w strony www w 32- i 64-bitowych wersjach Windows, kolejne dwa służą do uruchamiania serwera VNC używanego przez cyberprzestępców do łączenia się z zainfekowanym komputerem. Dodatkowo Trojan.PWS.Sphinx.2 pobiera i zapisuje na zainfekowanym komputerze zestaw narzędzi do instalowania głównego certyfikatu cyfrowego, który może być użyty przez cyberprzestępców do przeprowadzania ataków MITM (man-in-the-middle). Co więcej, trojan posiada moduł typu grabber przechwytujący dane wprowadzane przez użytkownika do różnych formularzy i wysyłający je do cyberprzestępców.

Warty zauważenia jest unikalny sposób w który trojan automatycznie uruchamia się na zainfekowanej maszynie: Trojan.PWS.Sphinx.2 używa skryptu PHP i interpretera PHP. Skrypt jest wykonywany poprzez skrót umieszczony w folderze Autostartu przez trojana. Wszystkie informacje wymagane do działania trojana są zaszyfrowane i zapisane w Rejestrze systemu Windows. Moduły są zapisane w oddzielnych plikach z losowym rozszerzeniem i również są zaszyfrowane.

Antywirusy Dr.Web z powodzeniem wykrywają i usuwają Trojan.PWS.Sphinx.2, tym samym ten złośliwy program nie stanowi żadnego zagrożenia dla naszych użytkowników

![[VK]](http://st.drweb.com/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.com/static/new-www/social/no_radius/facebook.png)

Tell us what you think

To ask Doctor Web’s site administration about a news item, enter @admin at the beginning of your comment. If your question is for the author of one of the comments, put @ before their names.

Other comments