December 12, 2016

Jeden z tych trojanów, nazwany Android.DownLoader.473.origin, został wykryty w firmware licznych, popularnych urządzeń z Androidem, działających na platformie MTK. W chwili publikacji tego artykułu, trojan był wykryty w następujących 26 modelach smartfonów:

- MegaFon Login 4 LTE

- Irbis TZ85

- Irbis TX97

- Irbis TZ43

- Bravis NB85

- Bravis NB105

- SUPRA M72KG

- SUPRA M729G

- SUPRA V2N10

- Pixus Touch 7.85 3G

- Itell K3300

- General Satellite GS700

- Digma Plane 9.7 3G

- Nomi C07000

- Prestigio MultiPad Wize 3021 3G

- Prestigio MultiPad PMT5001 3G

- Optima 10.1 3G TT1040MG

- Marshal ME-711

- 7 MID

- Explay Imperium 8

- Perfeo 9032_3G

- Ritmix RMD-1121

- Oysters T72HM 3G

- Irbis tz70

- Irbis tz56

- Jeka JK103

Jednakże liczba zainfekowanych urządzeń z Androidem może być, w rzeczywistości, wyraźnie większa.

Android.DownLoader.473.origin to trojan typu downloader rozpoczynający swoją aktywność za każdym razem, gdy urządzenie zostanie włączone. Ten złośliwy program monitoruje moduł Wi-Fi, a następnie podłącza się do serwera kontrolno-zarządzającego (C&C) w celu pozyskania pliku konfiguracyjnego z instrukcjami. Plik ten zawiera informacje o aplikacjach, które powinny być pobrane przez trojana. Po pobraniu programu Android.DownLoader.473.origin w skrycie instaluje go na urządzeniu.

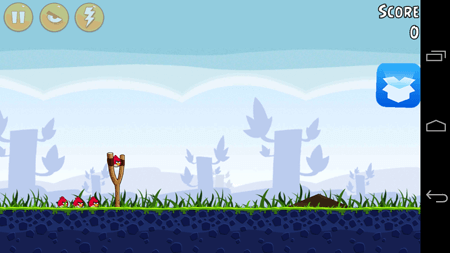

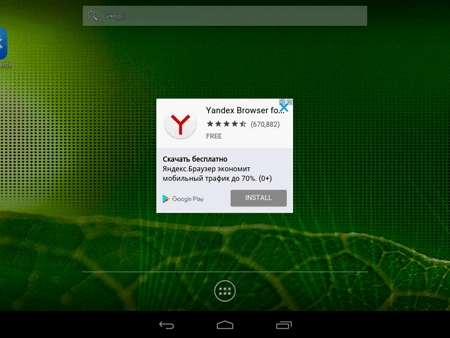

Trojan potrafi pobierać nie tylko niegroźne aplikacje, ale również te złośliwe i niepożądane. Na przykład, Android.DownLoader.473.origin aktywnie dystrybuuje program reklamowy H5GameCenter, który jest wykrywany przez Dr.Web jako Adware.AdBox.1.origin. Zainstalowany wyświetla małe okienko z obrazkiem na wierzchu uruchomionych aplikacji. Tego obrazka nie można usunąć z ekranu. Jest on skrótem, a kliknięcie na nim otwiera katalog wbudowany w Adware.AdBox.1.origin. Dodatkowo trojan wyświetla niepożądane reklamy.

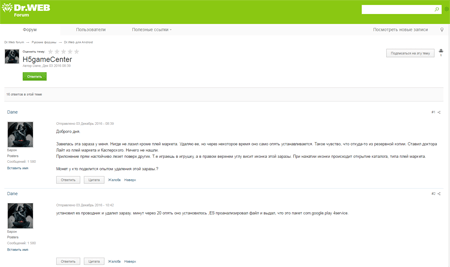

Na różnych forach użytkownicy Androida wspominają, że nawet jeśli usuną H5GameCenter, wkrótce po tym i tak zostanie on na powrót zainstalowany w systemie. Dzieje się tak dlatego, bo Android.DownLoader.473.origin, w przypadku gdy ten program zostanie usunięty, ponownie pobiera i instaluje Adware.AdBox.1.origin.

Kolejny trojan wykryty na urządzeniach Lenovo A319 i Lenovo A6000 został nazwany Android.Sprovider.7. Trojan został wbudowany w aplikację Rambla, zapewniającą dostęp do katalogu z oprogramowaniem dla Androida o tej samej nazwie.

Arsenał Android.Sprovider.7 jest zlokalizowany w oddzielnym module programowym (wykrywanym jako Android.Sprovider.12.origin). Jest on zaszyfrowany i zapisany w zasobach głównego złośliwego programu. Gdy użytkownik odblokuje ekran domowy, trojan sprawdza czy ten moduł jest wciąż aktywny. Jeśli nie, Android.Sprovider.7 pozyskuje ten komponent ze swojego pliku i uruchamia go. Moduł Android.Sprovider.12.origin potrafi wykonywać następujące funkcje:

- Download an APK file and try to install it by obtaining the confirmation from a user.

- Pobrać plik APK i spróbować zainstalować go poprzez pozyskanie potwierdzenia od użytkownika.

- Uruchomić zainstalowaną aplikację.

- Otworzyć w przeglądarce określony link.

- Wykonać połączenie telefoniczne na pewien numer telefonu z użyciem standardowej aplikacji systemowej.

- Uruchomić standardową aplikację systemową obsługującą telefon z już wybranym określonym numerem telefonu.

- Wyświetlić reklamę na wierzchu wszystkich aplikacji.

- Wyświetlać reklamy na pasku statusowym.

- Stworzyć skrót na ekranie domowym.

- Zaktualizować główny złośliwy moduł wirusa.

Jest rzeczą znaną, że cyberprzestępcy generują swoje dochody zwiększając statystyki pobrań aplikacji i dystrybuując oprogramowanie reklamowe. Z tej przyczyny Android.DownLoader.473.origin i Android.Sprovider.7 zostały wbudowane w firmware systemu Android, ponieważ nieuczciwi outsourcerzy, biorący udział w tworzeniu obrazów systemu Android, zdecydowali się na niezgodne z zasadami i z prawem zarabianie pieniędzy kosztem użytkowników.

Doctor Web poinformował już producentów smartfonów o tym incydencie. Użytkownikom zainfekowanych urządzeń zaleca się skontaktowanie ze specjalistami pomocy technicznej swojego producenta w celu uzyskania zaktualizowanego oprogramowania systemowego tak szybko, jak tylko będzie to możliwe.

Dr.Web dla Androida wykrywa Android.DownLoader.473.origin i Android.Sprovider.7, więc nasi użytkownicy mogą sprawdzić, czy firmware w ich telefonach jest zainfekowane.

![[VK]](http://st.drweb.com/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.com/static/new-www/social/no_radius/facebook.png)

Tell us what you think

To ask Doctor Web’s site administration about a news item, enter @admin at the beginning of your comment. If your question is for the author of one of the comments, put @ before their names.

Other comments