6 czerwca 2016, Warszawa

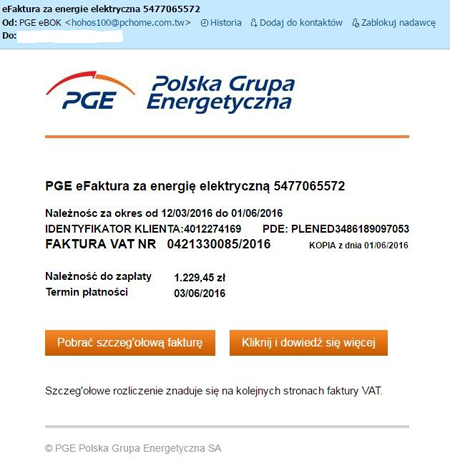

Uwagę w tym incydencie zwraca fakt dużo większego dopracowania rozsyłanej wiadomości, niż to miało miejsce w przypadku e-maili pochodzących rzekomo od Poczty Polskiej. Praktyczny brak błędów językowych, wiarygodnie wyglądający (choć fałszywy) numer Klienta PGE i numer eFaktury, zwodnicza szata graficzna, sprawiają że nawet osoba obyta z obsługą komputera i z cyber-zagrożeniami może nie zauważyć, że adres nadawcy nie przystaje do Grupy PGE i że numery Klienta / eFaktury nie są prawdziwe. Kliknięcie na zamieszczone w e-mailu linki spowoduje pobranie ransomware na komputer. W przypadku, gdy potencjalna ofiara rzeczywiście jest klientem PGE korzystającym z eFaktur, istnieje praktycznie 100% pewności, że próba ataku zakończy się sukcesem. Gwoli przestrogi Doctor Web podaje wygląd rzeczonej wiadomości i jeszcze raz zwraca uwagę, aby nie otwierać podejrzanych wiadomości e-mail, a już na pewno, nie klikać lub otwierać zamieszczonych w nich linków czy załączników.

W liście z żądaniami okupu cyberprzestępcy zamieścili linki do serwerów w sieci TOR, a sama wiadomość została wysłana z domeny zarejestrowanej na Tajwanie. Tak było w tym konkretnym przypadku, ale możemy przypuszczać, że te adresy będą ulegać zmianie i że każda tego typu wiadomość mailowa będzie zawierała inne linki i pochodziła z innego adresu e-mail.

Przykład wiadomości z żądaniem okupu:

===========================================================================

!!! mamy zaszyfrowane swoje pliki wirusem Crypt0L0cker !!!

===========================================================================

Twoje ważne pliki (w tym na dyskach sieciowych, USB, etc): zdjęcia, filmy,

dokumenty, itp zostały zaszyfrowane za pomocą naszego wirusa Crypt0L0cker.

Jedynym sposobem, aby przywrócić pliki jest nam zapłacić. W przeciwnym wypadku, pliki zostaną utracone.

Aby odzyskać pliki trzeba zapłacić.

W celu przywrócenia plików otworzyć naszą stronę internetową

http://de2nuvwegoo32oqv.torfigth.li/x5gm6m.php?user_code=2h4z3v9&user_pass=9903 i postępuj zgodnie z instrukcjami.

Jeśli strona nie jest dostępna, wykonaj następujące czynności:

1. Pobierz i zainstaluj Tor-przeglądarkę z tego linku: https://www.torproject.org/download/download-easy.html.en

2. Po instalacji uruchom przeglądarkę i wpisać adres: http://de2nuvwegoo32oqv.onion/x5gm6m.php?user_code=2h4z3v9&user_pass=9903

3. Postępuj zgodnie z instrukcjami na stronie internetowej.

![[VK]](http://st.drweb.com/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.com/static/new-www/social/no_radius/facebook.png)

Tell us what you think

To ask Doctor Web’s site administration about a news item, enter @admin at the beginning of your comment. If your question is for the author of one of the comments, put @ before their names.

Other comments