24 stycznia 2017

Trojan, używany przez cyberprzestępców do infekowania licznych urządzeń sieciowych z systemem Linux, został nazwany Linux.Proxy.10. Tak jak sugeruje jego nazwa, został zaprojektowany do uruchamiania na zainfekowanym urządzeniu serwera proxy SOCKS5, na podstawie ogólnie dostępnego kodu źródłowego zapożyczonego z programu Satanic Socks Server. Cyberprzestępcy używają tego trojana do zapewnienia sobie anonimowości w sieci.

W celu dystrybucji Linux.Proxy.10, cyberprzestępcy logują się na podatnych urządzeniach z użyciem protokołu SSH i w tym samym czasie adresy IP tych hostów, jak i odpowiadające im loginy i hasła, są zapisywane do listy urządzeń umieszczonej na ich serwerze. Lista wygląda następująco: «adres IP:login:hasło». Warto zauważyć że użytkownicy z takimi szczegółami konta są zwykle tworzeni przez inne trojany dla Linuxa. Innymi słowy, Linux.Proxy.10 infiltruje komputery i urządzenia które albo posiadają standardowe ustawienia, albo zostały zainfekowane przez malware dla Linuxa.

Z pomocą tej listy generowany jest skrypt, uruchamiany na zainfekowanych urządzeniach z użyciem narzędzia sshpass. Infekuje on zaatakowany system trojanem Linux.Proxy.10.

Oprócz tego okazało się, że serwer należący do cyberprzestępców dystrybuujących Linux.Proxy.10 zawiera nie tylko listę podatnych urządzeń. Analitycy bezpieczeństwa Doctor Web wykryli również panel administracyjny Spy-Agent i niedokończone malware dla Windows ze znanej rodziny trojanów szpiegujących, BackDoor.TeamViewer.

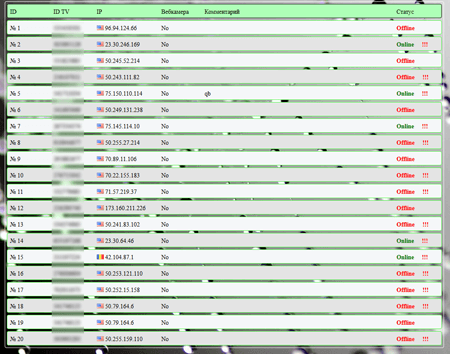

Aby połączyć się z serwerem proxy uruchomionym z użyciem Linux.Proxy.10, cyberprzestępcy muszą znać tylko adres IP zainfekowanego urządzenia i numer portu zapisany w kodzie trojana podczas jego kompilacji. Analitycy bezpieczeństwa Doctor Web zdołali policzyć liczbę urządzeń zainfekowanych wirusem Linux.Proxy.10: w dniu 24 stycznia 2017 działał on na kilku tysiącach węzłów.

Aby zabezpieczyć urządzenia przed Linux.Proxy.10 w przypadku podejrzenia infekcji, zaleca się zdalne ich przeskanowanie poprzez protokół SSH z użyciem Antywirusa Dr.Web 11.0 dla Linuxa.

![[VK]](http://st.drweb.com/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.com/static/new-www/social/no_radius/facebook.png)

Tell us what you think

To ask Doctor Web’s site administration about a news item, enter @admin at the beginning of your comment. If your question is for the author of one of the comments, put @ before their names.

Other comments